位置:首页 > WEB安全

webshell溯源排查与反制

一、前言溯源排查中比较重要的一环是web突破口排查,攻击者通过web突破口入侵时,有极大的概率会写入webshell,本文介绍下常见的webshell排查方法和流程。二、工具查杀使用d盾、 ...

深入了解Linux中的history

在 Linux 中,有一个非常有用的命令可以向你显示最近使用过的所有最后命令。该命令简称为history。显示时间戳通常当你从命令行键入历史记录时,它会显示命令# 和命令。出于审计 ...

数字化靶场的未来方向

4月20日,“更安全,向世界”第二期圆桌论坛在线上成功举行。本次论坛由赛宁网安携手数说安全联合主办,以“聚焦网络靶场 共筑数字安全”为主题,邀请到网安企业领军人、行业高管、 ...

数字政府如何开展数据安全工作?

数字政府建设要满足人民对美好生活向往——人民网评今天,我们在网上办事有多简单?以前需多次现场办理的,现在可能“最多跑一次”,甚至“一次都不用跑”了;很多事情可以“一网通办 ...

Web框架的请求上下文

背景最近在研究web框架时,对"请求上下文"这个基础概念有了更多的了解,因此记录一下,包括以下内容:"请求上下文"是什么?

web框架(flask和gin)实现"请求上下文"的区别?

"线程私有数 ...

JLink固件漏洞

JlinkV10的固件验证缺陷我年前已发布刷机工具,但缺陷是利用就得刷机一次再刷回。发布前在某移动设备开发群谈论时候,群友说v10会检查固件签名,你怎么搞。我就说签名区外面的空 ...

Kernel pwn 基础教程之 Heap Overflow

一、前言 在如今的CTF比赛大环境下,掌握glibc堆内存分配已经成为了大家的必修课程。然而在内核态中,堆内存的分配策略发生了变化。笔者会在介绍内核堆利用方式之前先简单的介 ...

严重 | Apache APISIX 信息泄露漏洞

0x01漏洞状态漏洞细节漏洞POC漏洞EXP在野利用否未知未知未知0x02漏洞描述Apache Apisix是美国阿帕奇(Apache)基金会的一个云原生的微服务API网关服务。该软件基于 OpenResty ...

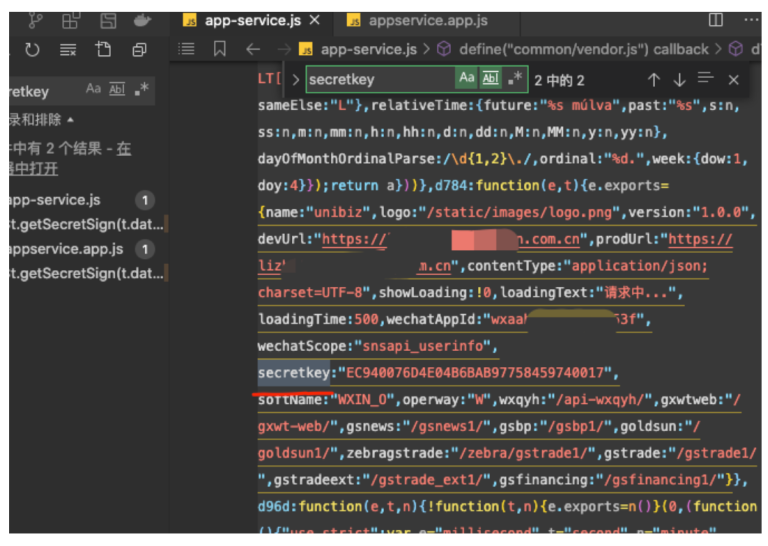

记一次反编译小程序寻找签名函数并联动bp插件自动化加签

0x00 前言日常渗透测试中,在进行数据包的重放或者是篡改数据包时,会碰到一些存在数据加密或加签的站点,这时我们就得寻找加签或者加密的算法,而这寻找过程往往有一定难度。总的 ...

中国信通院联合山东数据交易中心探索数据要素价值,赋能数字经济发展

自2020年4月,中共中央国务院发布了《关于构建更加完善的要素市场化配置体制机制的意见》后,国家将数据要素市场的培育作为了一个重要事项,并且在后续的多个文件中提到要建立健 ...

绿盟科技参与编写的《数据安全法》实施参考(第一版)发布

近日,由中国网络安全产业联盟数据安全工作委员会(简称“CCIA数安委”)组织,学界、业界专家共同编写的《数据安全法》实施参考(第一版)(简称“《实施参考》”)正式发布,绿盟科技深度参 ...

注意更新 | Cisco发布安全更新,修复多个安全漏洞

0x01漏洞状态漏洞细节漏洞POC漏洞EXP在野利用否未知未知未知0x02漏洞描述美国思科公司(Cisco Systems,Inc)是全球领先的网络解决方案供应商。2022年4月20日,Cisco发布安全公 ...

严重 | Spring Security OAuth拒绝服务漏洞

0x01漏洞状态漏洞细节漏洞POC漏洞EXP在野利用否未知未知未知0x02漏洞描述OAuth (开放授权)是一个开放标准,允许用户授权第三方应用以便访问他们存储在其他服务提供者上的信息,而 ...

高危 | Jira 和 Jira Service Management身份验证绕过漏洞

0x01漏洞状态漏洞细节漏洞POC漏洞EXP在野利用否未知未知未知0x02漏洞描述Atlassian Jira是澳大利亚Atlassian公司的一套缺陷跟踪管理系统。该系统主要用于对工作中各类问题 ...

工信部通报37款存在侵害用户权益行为APP

关于侵害用户权益行为的APP通报(2022年第3批,总第23批)依据《个人信息保护法》《网络安全法》《电信条例》《电信和互联网用户个人信息保护规定》等法律法规,我部近期组织第三方 ...

靶场Kioptrix Level 1攻略

声明由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测及文章作者不为此承担任何责任。雷神众测拥有对此文章的修改和解释权 ...

北信源高曦:保障政企即时通讯高效安全

高曦简介高曦,现任北京北信源软件股份有限公司董事兼副总经理。一直从事终端安全、大数据及安全通讯等相关领域的研发及管理工作。中国区块链生态联盟创新研究院执行院长、中 ...

让人工智能为网络防御服务

摘 要:近年来,网络威胁正在成倍增加和升级。面对日益严峻的网络安全态势,人工智能中特别是尖端的机器学习方法已经开始应用到网络防御领域,包括根据数据模式来开发用于防御网络 ...

工信部:适度超前推进网络、平台、安全三大体系建设

4月19日,国新办举行新闻发布会,工业和信息化部新闻发言人、信息通信管理局局长赵志国表示,总的来看,我国工业互联网仍处于发展的关键期,产业发展还面临一系列真难题、新课题,亟需 ...

中央深改委审议通过《关于加强数字政府建设的指导意见》

要始终绷紧数据安全这根弦,加快构建数字政府全方位安全保障体系,全面强化数字政府安全管理责任。2022年4月19日,中共中央总书记、国家主席、中央军委主席、中央全面深化改革委 ...

【技术分享】伪造面向对象编程——COOP

C和C++向来以“let the programmer do what he wants to do”的贴近底层而为广大开发者所喜爱。语言对开发者行为的较少限制,就使其成为不安全的语言。针对C和C++程序的控制 ...

【安全头条】Emotet僵尸网络切换到64位模块,发行量正在激增

1、Emotet僵尸网络切换到64位模块发行量正在激增Emotet恶意软件的发行量正在激增,很可能很快就会切换到新的有效负载,而这些负载目前被较少的反病毒引擎检测到。监控僵尸网络 ...

美国中央情报局主战网络武器曝光

美国中央情报局(CIA)“蜂巢”恶意代码攻击控制武器平台分析报告——关于美国中情局主战网络武器的预警近日,国家计算机病毒应急处理中心对“蜂巢”(Hive)恶意代码攻击控制武器平 ...

利用ADExplorer导出域内信息

利用ADExplorer导出域内信息 在域渗透的过程中,往往需要导出域信息进行分析。本文演示通过ADExplorer导出域内信息本地解析后导入BloodHound,来进行域内信息的分析。01BOOK ...

如何使用.gitignore忽略Git中的文件和目录

通常,在项目上使用Git的工作时,你会希望排除将特定文件或目录推送到远程仓库库中的情况。.gitignore文件可以指定Git应该忽略的未跟踪文件。在本教程中,我们将说明如何使用.git ...

小白学网安防秃指南:前辈的血泪换来的5大教训

家人们,咱就是说,学网络安全这条路,很多人真是踩了无数坑,浪费了很多时间才摸到点门道。

今天就把...

小白学网安防秃指南:前辈的血泪换来的5大教训

家人们,咱就是说,学网络安全这条路,很多人真是踩了无数坑,浪费了很多时间才摸到点门道。

今天就把... 网安人易失业?这6大能力你达标了吗?

想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。

但另一边招聘市场又各种抱怨招不到...

网安人易失业?这6大能力你达标了吗?

想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。

但另一边招聘市场又各种抱怨招不到... 替你们查过了,下半年网安国考真的好上岸

还在为“千人坑”的公务员岗位挤破头?悄悄告诉你:网络安全岗才是隐藏的“上岸捷径”!我们扒遍2025年各省考公告...

替你们查过了,下半年网安国考真的好上岸

还在为“千人坑”的公务员岗位挤破头?悄悄告诉你:网络安全岗才是隐藏的“上岸捷径”!我们扒遍2025年各省考公告...