位置:首页 > WEB安全

用仿生学算法检测网络钓鱼攻击

网络钓鱼是一种“历久弥新”,“长盛不衰”的网络攻击技术,虽然不断有新的网络钓鱼检测方法和产品问世,但网络钓鱼却变得更加流行,在2021年12月创下历史新高,2022年迄今的攻击次数 ...

【安全头条】新发现的恶意软件 以具有加密矿工的AWS Lambda 为目标

1、新发现的恶意软件以具有加密矿工的AWS Lambda 为目标安全研究人员发现了第一个专门针对Amazon Web Services(AWS)Lambda云环境开发的带有加密矿工的恶意软件。AWS Lambda是 ...

解决第一个UEFI PWN——Accessing the Truth解题思路

前段时间打了场PWN2WIN,期间遇到了这道BIOS题,正好来学习一下UEFI PWN题目包含下列文件题目分析run.py是题目给的启动脚本#!/usr/bin/python3 -uimport randomimport stringim ...

WAF指纹识别工具

原理发送正常的 HTTP 请求并分析响应;这确定了许多 WAF 解决方案。如果不成功,则发送多个(可能是恶意的)HTTP 请求,并使用简单的逻辑来示例就是WAF。,则分析先前回复的响应,并采用 ...

域控强密码策略插件(附下载地址)

域控默认的密码策略,无法对域用户密码的设置进行很好的限制,这样的密码复杂性规则,依然存在大量的弱口令,比如Passw0rd、P@ssword等。基于微软标准的Password Filters功能,提供了 ...

wireshark抓包,丢包分析?

前言我们都知道,一般流量分析设备都支持pcap回放离线分析的功能,但如果抓的pcap丢了包,会影响最终安全测试的效果。比如说竞测现场需要提供pcap包测试恶意文件的检测功能,如果pc ...

如果云更安全 为什么还是被入侵?

很多资深的安全专业人士都知道,许多甚至是大多数正在运行的容器具有高危或严重漏洞。令人更为不解的是,这些漏洞很多都已经有了可用的补丁,因此可以(但尚未)修复。但云不应该是更 ...

vulnhub之mattermost的实践

今天实践的是vulnhub的mattermost镜像,下载地址,https://download.vulnhub.com/enumbox/Mattermost.7z,用workstation导入成功,先做地址扫描,sudo netdiscover -r 192.168.137.0/ ...

妙用Java8中的“Function”消灭if...else!

在开发过程中经常会使用if...else...进行判断抛出异常、分支处理等操作。这些if...else...充斥在代码中严重影响了代码代码的美观,这时我们可以利用Java 8的Function接口来消 ...

安全威胁情报(2022.4.3~4.8)

本期目录恶意软件威胁情报1、Borat RAT:新型远程访问恶意软件2、攻击者利用3LOSH加密器规避检测3、FFDroider Stealer:针对社交媒体平台用户的新型窃取恶意软件4、Denonia:首个 ...

网络安全培训出来为什么好找工作?

盾叔最近看到一个问题,问网络安全培训出来为什么好找工作?在解释这个问题之前,我们应该先要搞清楚它的反向问题:计算机毕业出来的普通大学生找工作为什么难?大学教育失衡,大部分高 ...

什么是数据安全?数据安全因素有哪些

2021年6月10日,第十三届全国人民代表大会常务委员会第二十九次会议通过《中华人民共和国数据安全法》,自2021年9月1日起施行。《数据安全法》为全球数据安全治理贡献中国智慧 ...

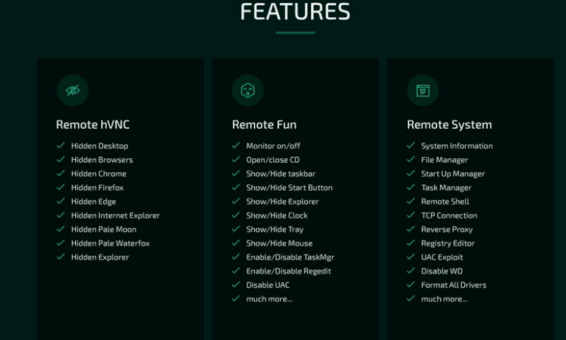

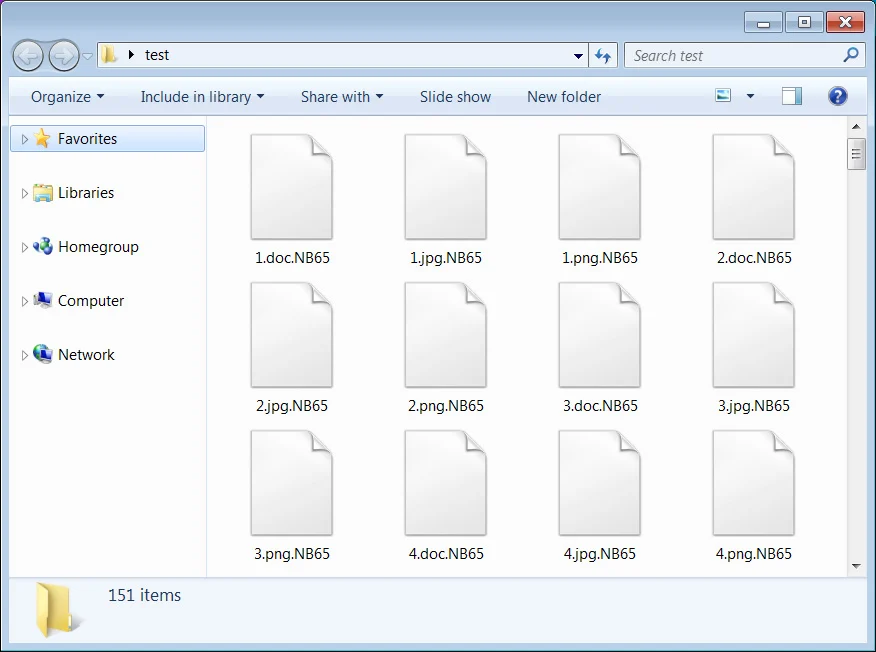

黑客利用Conti泄露的勒索软件攻击俄罗斯公司

然而,现在情况发生了变化,一个被称为NB65的黑客组织现在专门以俄罗斯组织为目标进行勒索软件攻击。过去一个月,一个名为NB65的黑客组织一直在入侵俄罗斯实体,窃取他们的数据,并将 ...

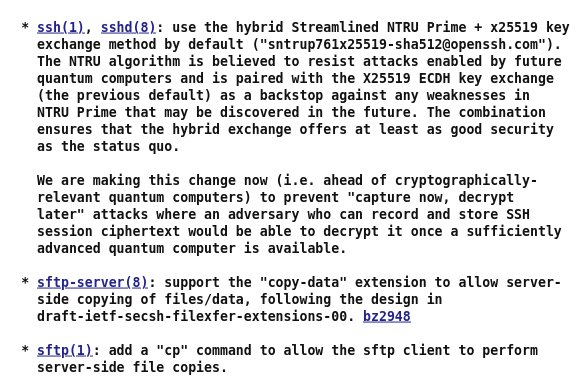

着力于应对未来量子计算机挑战的OpenSSH 9.0已经发布

首先,OpenSSH 9.0将scp从使用传统的SCP/RCP协议改为现在默认使用SFTP协议。这是OpenSSH一直在努力实现的一个变化,在之前的版本中为scp工具在内部使用SFTP奠定了基础。另一个 ...

谷歌云 Compute Engine 攻防

0x01 初始访问1、元数据每个虚拟机 (VM) 实例都将其元数据存储在元数据服务器上。您的虚拟机可自动获得对元数据服务器 API 的访问权限,而无需任何额外的授权。查询元数据服 ...

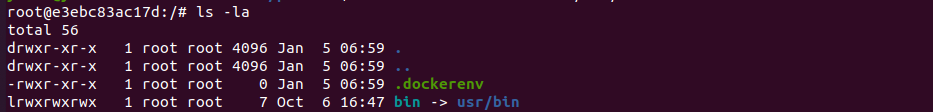

Linux内网渗透(一)——容器逃逸

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的。本系列文章将从拿到一个Linux shell开始,介绍Linux ...

XSSI漏洞小结

简介XSSI(Cross Site Script Inclusion)跨站脚本包含是一种允许攻击者通过嵌入script标签的src属性来加载敏感js绕过边界窃取信息的漏洞。简单来讲,就是攻击者通过使用script> ...

Linux——11个步骤教你完美排查服务器是否被入侵

随着开源产品的越来越盛行,作为一个Linux运维工程师,能够清晰地鉴别异常机器是否已经被入侵了显得至关重要,个人结合自己的工作经历,整理了几种常见的机器被黑情况供参考:背景信 ...

神兵利器 - C2 框架

PoshC2 主要是用 Python3 编写的,遵循模块化格式,使用户能够添加自己的模块和工具,从而实现可扩展且灵活的 C2 框架。开箱即用的 PoshC2 带有 PowerShell/C# 和 Python2 ...

机器学习:安全还是威胁?

机器学习算法已经成为网络安全技术的一个关键部分,目前用于识别恶意软件,减少警报数量,帮助漏洞修补的优先级。然而,研究机器学习或人工智能安全的专家却警告,这些AI算法可能会 ...

配置 Nginx 访问与错误日志

Nginx是一个开放源代码的高性能HTTP和反向代理服务器,负责处理Internet上某些最大站点的负载。在管理NGINX网络服务器时,你要执行的最常见任务之一就是检查日志文件。在对服务 ...

从漏洞猎人视角看漏洞悬赏

漏洞悬赏是指对发现网络安全隐患而进行的奖励机制,近年来以众测的模式越来越流行。Oversecure的创始人Sergey Toshin就是当他在一家网络安全公司做兼职的时候,被自己当时的同 ...

区块链跨链桥安全问题凸显

近日,加密货币网络Ronin披露了一起黑客攻击事件,肇事者携价值5.4亿美元的以太坊和USDC稳定币逃之夭夭。此次事件可谓币圈史上最大抢劫案之一,专从名为Ronin Bridge的跨链桥服务 ...

开源安全平台---SELKS实战

(大家在进行SELKS配置之前须具备Elastic Stack相关知识)1.什么是SELKS ?SELKS是Stamus Networks公司所开发的一个开源ELK项目,社区版是在GPL v3许可下发布,目的是实现一个开箱即 ...

常见6种WAF绕过和防护原理

今天就聊聊关于上传绕过WAF的姿势,WAF(Web Application Firewall)简单的来说就是执行一系列针对HTTP/HTTPS的安全策略来专门为Web应用提供保护的一款产品。上传绕过不算什么 ...

小白学网安防秃指南:前辈的血泪换来的5大教训

家人们,咱就是说,学网络安全这条路,很多人真是踩了无数坑,浪费了很多时间才摸到点门道。

今天就把...

小白学网安防秃指南:前辈的血泪换来的5大教训

家人们,咱就是说,学网络安全这条路,很多人真是踩了无数坑,浪费了很多时间才摸到点门道。

今天就把... 网安人易失业?这6大能力你达标了吗?

想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。

但另一边招聘市场又各种抱怨招不到...

网安人易失业?这6大能力你达标了吗?

想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。

但另一边招聘市场又各种抱怨招不到... 替你们查过了,下半年网安国考真的好上岸

还在为“千人坑”的公务员岗位挤破头?悄悄告诉你:网络安全岗才是隐藏的“上岸捷径”!我们扒遍2025年各省考公告...

替你们查过了,下半年网安国考真的好上岸

还在为“千人坑”的公务员岗位挤破头?悄悄告诉你:网络安全岗才是隐藏的“上岸捷径”!我们扒遍2025年各省考公告...