位置:首页 > WEB安全

挑战亚马逊微软云市场“一哥”地位,谷歌拟54亿美元收购网安公司Mandiant

当地时间3月8日,谷歌母公司Alphabet宣布计划以54亿美元收购网络安全公司Mandiant,如收购成功,Mandiant将加入谷歌的云计算部门,以更好地和亚马逊AWS和微软Azure在云市场开展竞争 ...

多张图带你彻底搞懂DNS域名解析过程

1、DNSDNS(Domain Name System)是域名系统的英文缩写,是一种组织成域层次结构的计算机和网络服务命名系统,用于 TCP/IP 网络。2、域名系统DNS 的作用通常我们有两种方式识别主机 ...

从网络空间认知战到对俄大规模网络致瘫攻击

背景介绍认知是人们思维的工具。人们通常根据自己的所见所闻作出判断并付诸行动。处于互联网信息化高速发展的今天,人们获取信息和传播信息的速度是以往不能比拟的,通过互联网 ...

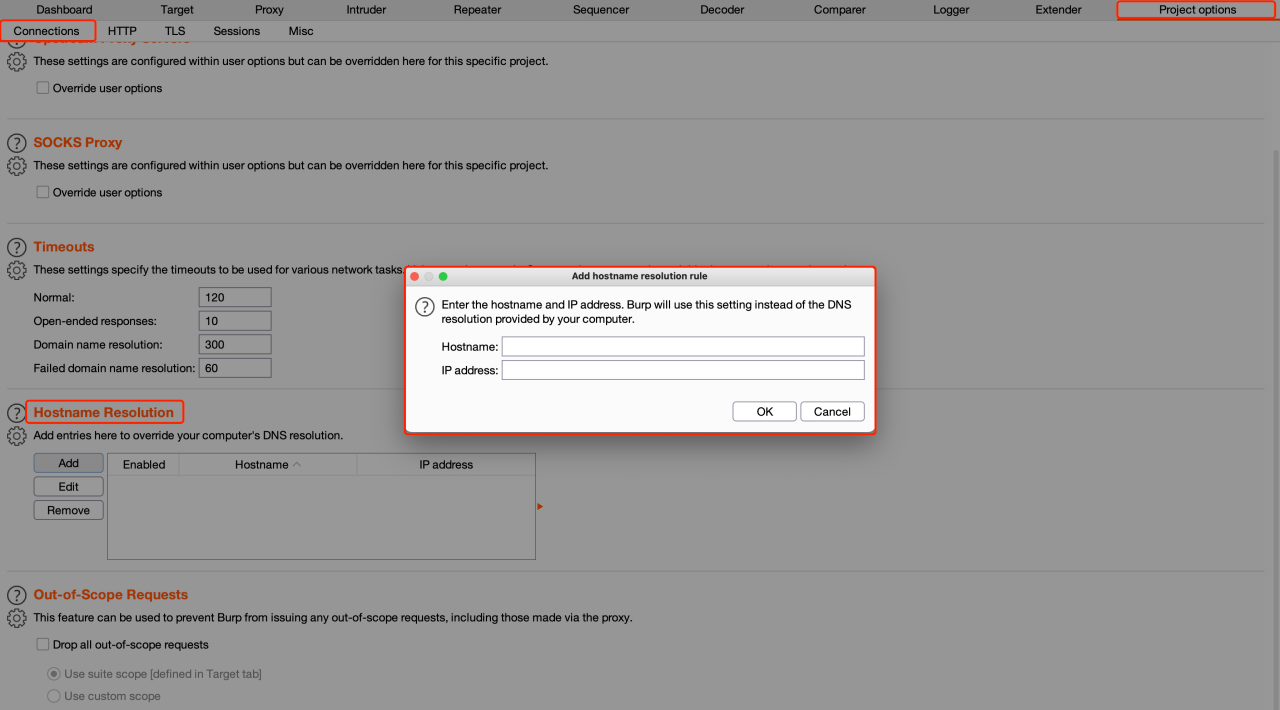

WAF绕过通用思路

概述通用的方法,不仅限于SQL注入,就是万金油,无非就是大小写、双写、编码、注释、垃圾字符、分块传输、HPP、WAF特性等核心:所有能改的地方,都捣鼓捣鼓改改,增加就加,能删就删,多拿 ...

非法买卖数字证书,这些人被抓了!

“只需办理一个数字证书,简简单单就能入账400元”。这时候你会心动吗?小心!你的身份信息可能被不法分子套取进行不当牟利,自己莫名其妙被成为公司法人,甚至名下欠下巨债...深圳的 ...

[系统安全] 三十七.APT系列(2)远控木马详解与防御及APT攻击中的远控

文章目录:一.木马的基本概念和分类二.木马的植入方式三.远控木马的通信方式1.正向连接2.反向连接3.通信协议四.远控木马的常见功能及意图1.文件管理2.进程管理3.服务管理4.注 ...

Cloudera助力信也科技构筑“智能风控”体系

日前,企业数据云公司Cloudera宣布,为国内领先的金融科技集团信也科技部署的Cloudera平台取得了积极成效,成功帮助信也科技构建了风险识别率高且大幅降低成本的“智能风控” ...

后渗透之权限维持的13种方法-Windows

0x1 匿名用户net user administrator$ woaijiushi /add && net localgroup administrators administrator$ /add

PS:通过在用户后面添加$符号的形式将用户达到隐藏的效果。可 ...

FBI:美国52个关键基础设施已被入侵

近日,美国联邦调查局、网络安全和基础设施安全局联合发布了一份告警称,Ragnar Locker勒索组织正大规模攻击美国关键基础设施。截至2022年1月,FBI已经确定,在受攻击的10个关键基 ...

中国信通院张萌等:量子测量技术进展及应用趋势分析

0 引言量子信息技术具有重要的科学和应用价值,引发产学研界广泛的关注。量子计算和量子通信领域都面临着一个亟待解决的问题——量子态的退相干效应。退相干是量子位与环境相 ...

微信聊天记录查询APP骗局

听过各种防诈骗宣传,大家应该都知道,骗子往往会以不同的身份不同的手法来骗取受害者的信任与钱财。即便是高学历人士,在遇到某些情况时也难免会犯迷糊,一步一步地掉进诈骗分子罗 ...

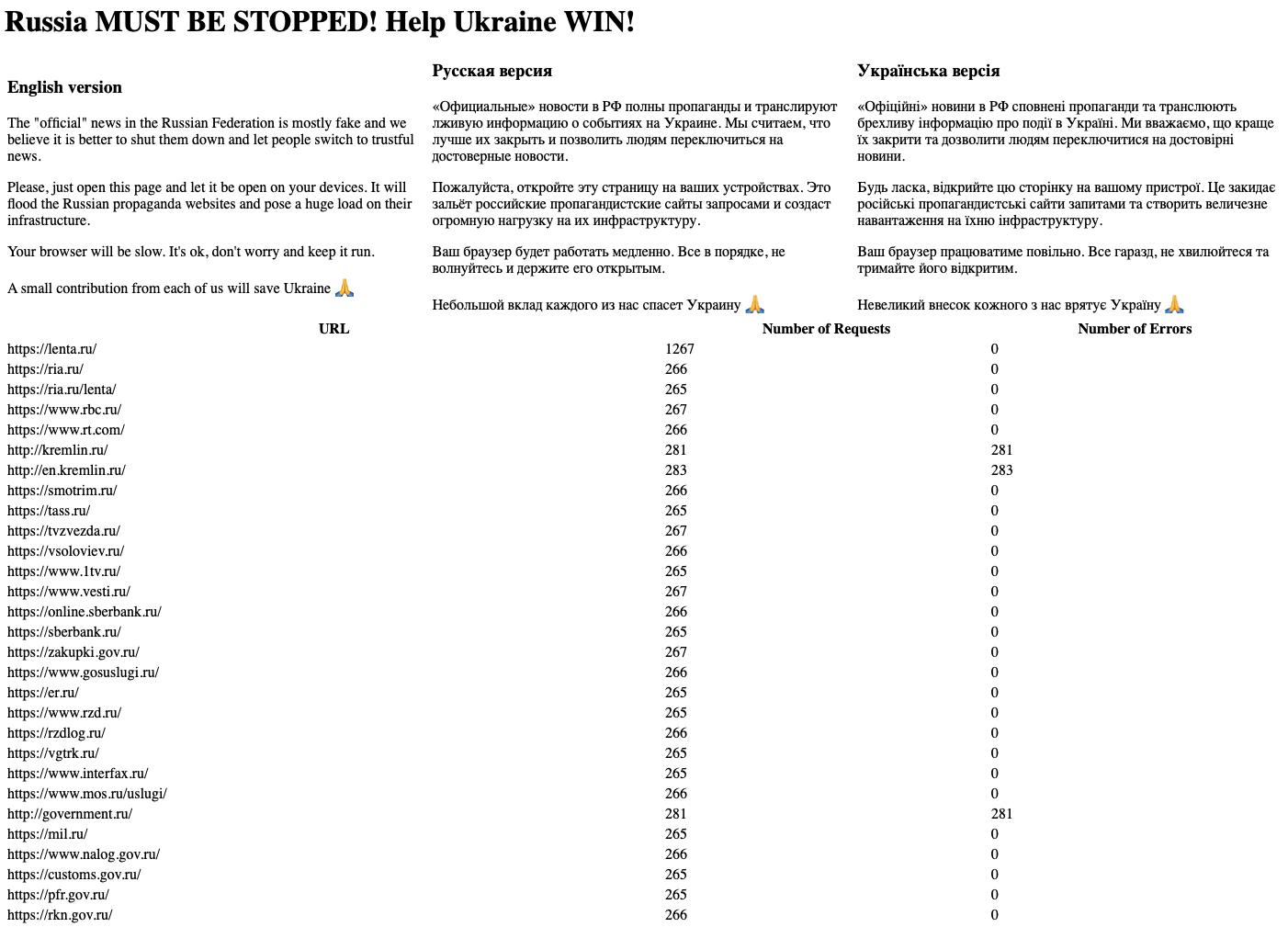

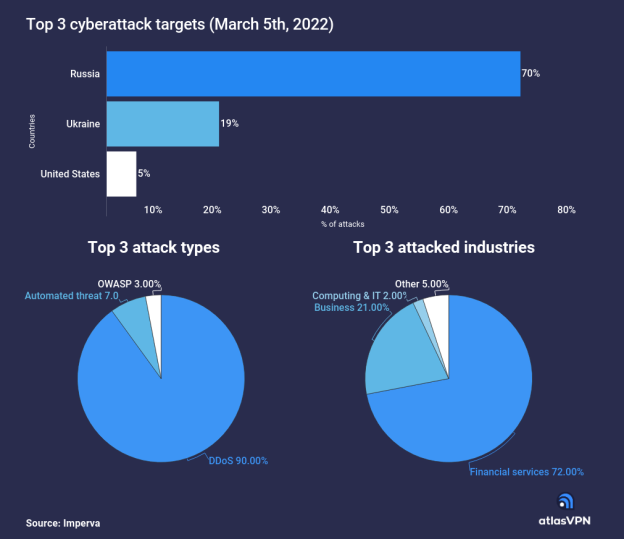

3月份近90%的网络攻击是针对俄罗斯和乌克兰的

3月5日,随着匿名黑客宣布对俄罗斯进行全面的网络战争,共有50亿次攻击涌向俄罗斯。他们泄露了政府雇员的数据,并入侵了俄罗斯国家电视频道。在其他发现中,全球90%的攻击使用DDoS ...

Sodinokibi/REvil勒索软件团伙乌克兰成员被引渡美国受审

美国司法部消息,22岁的Yaroslav Vasinskyi被指控为Sodinokibi / REvil勒索软件团伙成员,其实施了多次勒索软件攻击,包括2021年7月对Kaseya的攻击(该攻击使全球数百家公司瘫痪数 ...

Android strandhogg漏洞复现学习

strandhogg1.0该漏洞为一个 Android 任务栈劫持漏洞,在2019年披露,影响范围包括android10以下。该漏洞可以让恶意应用注入一个activity到他设定好的应用的顶层。因此恶意应用 ...

江苏网警重拳出击护航“两会”

“两会”期间,江苏网警组织“净网2022”阶段性收网打击行动,侦破侵害公民个人信息、从事网络黑灰产活动等源头性、民生类网络犯罪87起,打掉团伙23个,抓获犯罪嫌疑人389名,全力维 ...

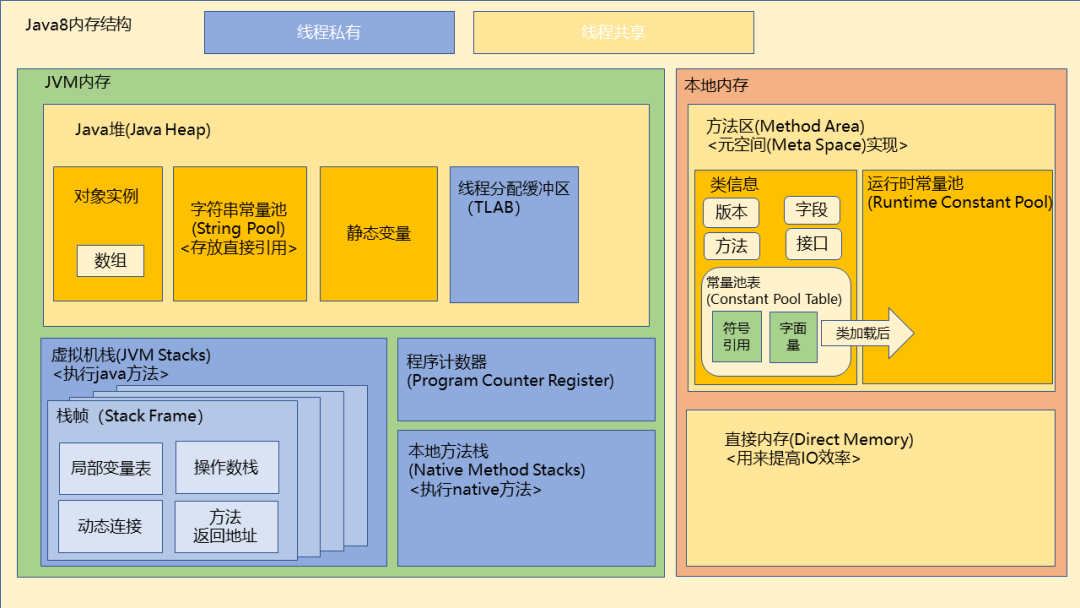

Java 8 的内存结构

java8内存结构图虚拟机内存与本地内存的区别Java虚拟机在执行的时候会把管理的内存分配成不同的区域,这些区域被称为虚拟机内存,同时,对于虚拟机没有直接管理的物理内存,也有一 ...

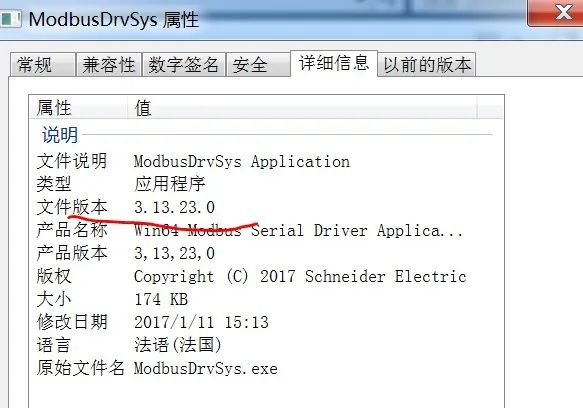

CVE-2020-7523:施耐德串行驱动程序本地提权漏洞分析

Part1 漏洞状态Part2 漏洞描述受影响版本:modbus_driver_suite <= 14.15.0.0modbus_serial_driver x86 <= 2.20_ie_30modbus_serial_driver x64 <=3.20_ie_30Part3 漏洞复现 ...

2023年网络安全市场规模将达到809.11亿

在网安2.0时代,网安厂商围绕数据的采集、传输、使用等环节提供安全解决方案,保证数据全生命周期的安全防护。网安行业驱动力主要来自于政策要求,如等保2.0实战演练;(2)防御需求:政 ...

FBI警告:美国52个关键基础设施已被入侵

据悉,RagnarLocker在过去一年间攻击了大量美国关键基础设施部门,FBI警告黑客会以保留Windows系统档案及浏览器功能等手法隐蔽加密档案行为,躲避系统侦测。美国联邦调查局(FBI)提 ...

一种有效应对侧信道内存攻击的新方法

如今,共享计算设备是一种非常普遍的行为,尤其是当用户在云端或移动设备进行计算时。但是这种资源共享行为很可能会无意间泄露用户的隐私信息。由于同一台计算机上运行的多个程 ...

一眼辨别这 11 种常见服务

服务指纹识别在渗透过程能让我们快速发现可利用的点,针对一个端口,其部署了什么服务,这个工作,nmap 可以很好的判断出结果,那么在不使用工具,仅仅通过 nc 或者 telnet 连接端口,有 ...

ProtonMail敦促俄罗斯用户在支付选项中断前续订

1、ProtonMail敦促俄罗斯用户在支付选项中断前续订ProtonMail敦促其俄罗斯用户在支付选项中断前赶紧续订其订阅,因为包括万事达卡,Visa,美国运通和PayPal在内的多种支付处理服 ...

PACT21:基于图模式抽象的高效图挖掘系统——图计算系列成果(九)

图数据在生产和生活中无处不在,图挖掘旨在发现图中特定的子图结构模式。随着图规模的日益剧增,提供一个高性能可扩展的通用框架来支持图挖掘应用是一个亟待解决的问题。现有工 ...

如何使用openSquat检测钓鱼域名和域名占用

关于openSquatopenSquat是一款开源的智能化OSINT公开资源情报工具,该工具可以帮助广大研究人员检测和识别特定的网络钓鱼域名或域名占用问题。功能介绍该工具支持检测下列安 ...

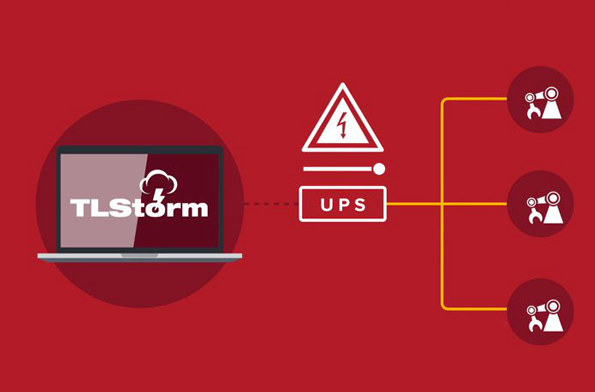

APC智能UPS发现“爆炸性”漏洞

安全研究人员最近在APC的智能UPS设备中发现了三个影响范围极广的严重安全漏洞,远程攻击者可利用这些漏洞发动网络物理攻击,甚至炸毁重要设备。物联网安全公司Armis的研究人员B ...

小白学网安防秃指南:前辈的血泪换来的5大教训

家人们,咱就是说,学网络安全这条路,很多人真是踩了无数坑,浪费了很多时间才摸到点门道。

今天就把...

小白学网安防秃指南:前辈的血泪换来的5大教训

家人们,咱就是说,学网络安全这条路,很多人真是踩了无数坑,浪费了很多时间才摸到点门道。

今天就把... 网安人易失业?这6大能力你达标了吗?

想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。

但另一边招聘市场又各种抱怨招不到...

网安人易失业?这6大能力你达标了吗?

想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。

但另一边招聘市场又各种抱怨招不到... 替你们查过了,下半年网安国考真的好上岸

还在为“千人坑”的公务员岗位挤破头?悄悄告诉你:网络安全岗才是隐藏的“上岸捷径”!我们扒遍2025年各省考公告...

替你们查过了,下半年网安国考真的好上岸

还在为“千人坑”的公务员岗位挤破头?悄悄告诉你:网络安全岗才是隐藏的“上岸捷径”!我们扒遍2025年各省考公告...