位置:首页 > WEB安全

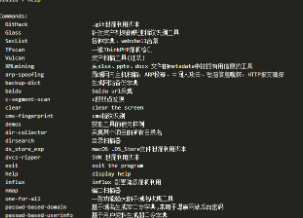

siusiu-渗透工具管理套件

siusiu (suitesuite)一个用来管理 suite 的 suite,志在将渗透测试工程师从各种安全工具的学习和使用中解脱出来,减少渗透测试工程师花在安装工具、记忆工具使用方法上的时间和精 ...

Linux 内核发现易于利用的 dirty pipe 漏洞

Web 托管公司 IONOS 的 Max Kellermann 在多次收到客户投诉日志服务器上的日志文件损坏之后展开了调查,发现 Linux 内核存在一个高危漏洞,与数年前曝出的 DirtyCow 提权漏洞类 ...

记一次小组合拳测试

0x01 前言前不久在整理以前的测试报告的时候,看到一个报告挺有意思的,单个技术点拿出来都很简单,但是凑在一起就getshell。看下测试时间过去了得有两年多了,至于修没修后来也 ...

乌克兰和美国在俄对乌采取军事行动前成为网络攻击目标

当地时间周一,Google表示,它发现了针对乌克兰官员和波兰军队的广泛的网络钓鱼攻击。安全公司Resecurity Inc也分享了针对美国天然气供应公司的协调黑客攻击活动的证据。在这两 ...

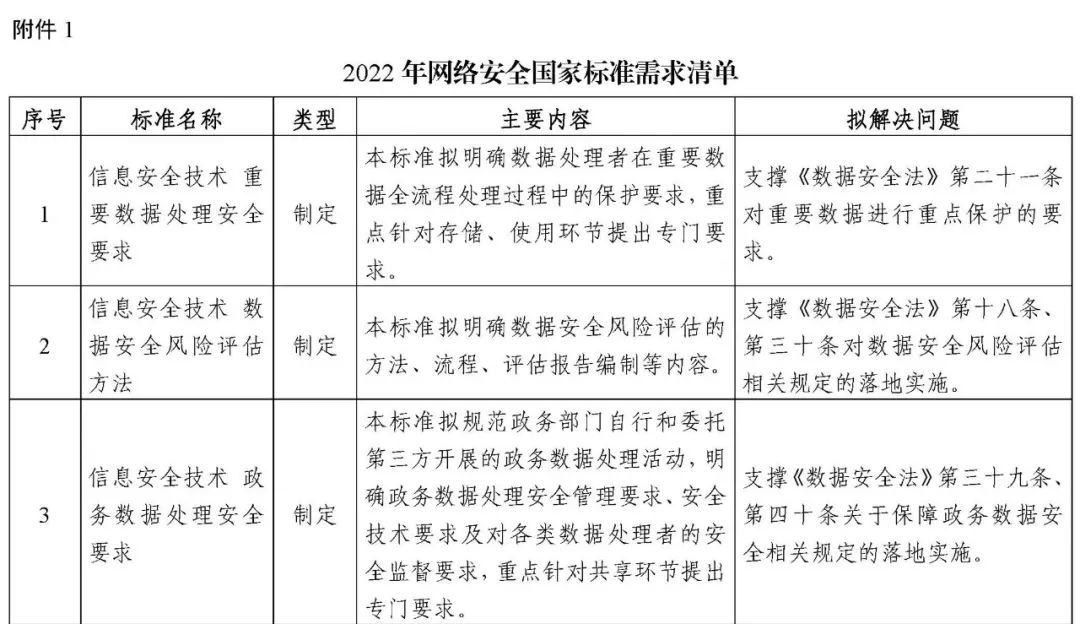

全国信安标委公布《2022年网络安全国家标准需求清单》

关于发布2022年度网络安全国家标准需求的通知信安秘字〔2022〕47号各位委员、各工作组、各成员单位,及有关单位:为加强网络安全国家标准在国家网络安全保障工作中的基础性、规 ...

金融机构中的攻防战:三台设备落地高级威胁检测,秒捉新型WebShell后门

MITRE | ATT&CK技战术知识库的凭证访问攻击策略中,有密码猜解、密码破解、密码喷洒,撞库四种攻击手段。黑客会根据攻击成本和已掌握资源情况对自身的攻击手段进行灵活调整,即便 ...

FartExt超进化之奇奇怪怪的新ROM工具MikRom

1前言目前这个工具不怎么完善,能凑合使用,剩下的部分使用中再慢慢完善。其中部分代码我会开源,其实感觉实现的核心并不怎么复杂,算是一个萌新学习定制ROM过程的一个作品。而且还 ...

中国信通院刘琪等:中频段5G系统间共存方案研究

0 引言以 5G 为代表的时分双工(Time-Division Duplex,TDD)移动通信网络具有易于调整上下行比例的优点,但也会出现交叉链路干扰(Cross-link Interference)[1]。如不同运营商(主体)在 ...

匿名者骇入俄罗斯流媒体平台播放俄乌战争画面

匿名者Anonymous黑客组织自宣布加入制裁俄罗斯行列以来,持续针对俄罗斯机构发动网络攻击。3月7日,该组织宣称骇入了俄罗斯最流行的流媒体服务平台,将播放内容篡改为与俄乌战争 ...

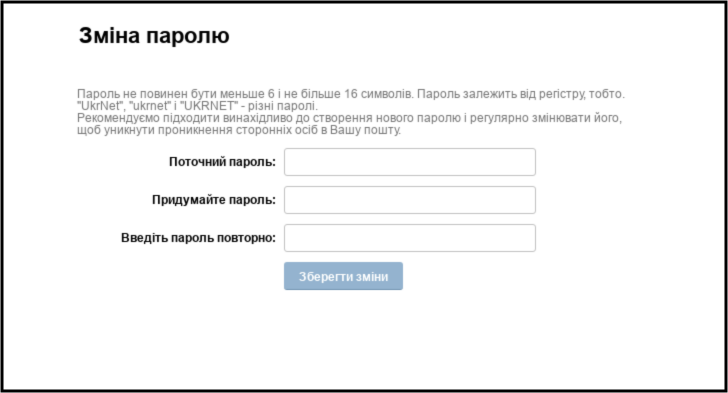

记一次COOKIE的伪造登录

发现它的网址如此通过信息收集—发现它的密码规则如下(因重点是COOKIE的伪造登录,故密码规则就不放图了,你懂的)账户:xxxx密码: Aa1xxxx爆破一个弱口令的账户进去,发现是低权限,ja ...

《SASE(安全访问服务边缘)技术白皮书》编写工作正式启动

随着云计算技术不断发展,企业上云需求增加,同时伴随着4G和5G网络技术发展和移动端设备性能的提升,越来越多的用户通过移动端接入企业网络,基于云计算的新架构理念安全访问服务边 ...

微软修复Azure云严重漏洞,可用于泄露客户数据

编译:微软修复了Azure 自动化服务中的一个漏洞,可导致攻击者完全控制其它Azure 客户的数据。微软 Azure 自动化服务提供进程自动化、配置管理和更新管理特性服务,每个Azure 客 ...

肖亚庆在“部长通道”回应工业经济、制造业、5G、中小企业等相关热点问题

3月8日上午,在第十三届全国人大五次会议第二次全体会议结束后,工业和信息化部部长肖亚庆走上“部长通道”,就促进工业经济平稳运行、支持制造业做优做强做大、加快5G发展、培育 ...

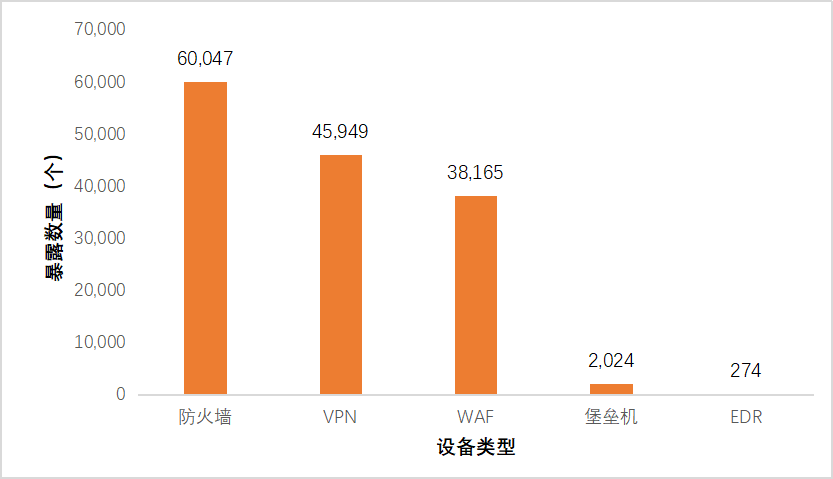

《2021网络空间测绘年报》解读:安全设备和数据库资产篇

安全设备作为网络基础设施,承担着维护网络安全的重要责任。但近年来很多厂商的安全设备被曝出存在安全漏洞,如果不及时修复,将会成为攻击者的跳板,对网络发起进一步的渗透。因此 ...

聚焦“两会”:十五大网络安全提案速览

随着北京冬奥会的结束,2022年的两会也如约而至。不论是工信部统筹部署无线电安全保障了冬奥开幕式的“零瑕疵”,还是奇安信首创冬奥会系统安全体系实现了北京冬奥会网络安保“ ...

英伟达泄露数据正被用来制作伪装成驱动的病毒

根据 Techpowerup 的报道,这些证书被用于“开发一种新型恶意软件”,BleepingComputer 将 Cobalt Strike 信标、Mimikatz、后门和远程访问木马 (RAT) 列为通过这种方式部署的一 ...

一文了解网络安全中的横向移动

目前,横向移动(lateral movement)已成为需要留意的主要威胁之一。成功的横向移动攻击可以使攻击者闯入用户现有系统,并访问系统资源。横向移动攻击充分体现了“网络安全链的强 ...

工信部印发《车联网网络安全和数据安全标准体系建设指南》

日前,工业和信息化部印发《车联网网络安全和数据安全标准体系建设指南》(简称“指南”),提出到2023年底,初步构建起车联网网络安全和数据安全标准体系。重点研究基础共性、终端与 ...

一款检测数据中心安全防护能力的开源工具

Infection Monkey是一款模拟攻击的开源工具,也是首批在零信任框架上运行的安全工具之一,用于测试数据中心防御网络边界泄密和内部服务器感染的能力。Infection Monkey可帮助 ...

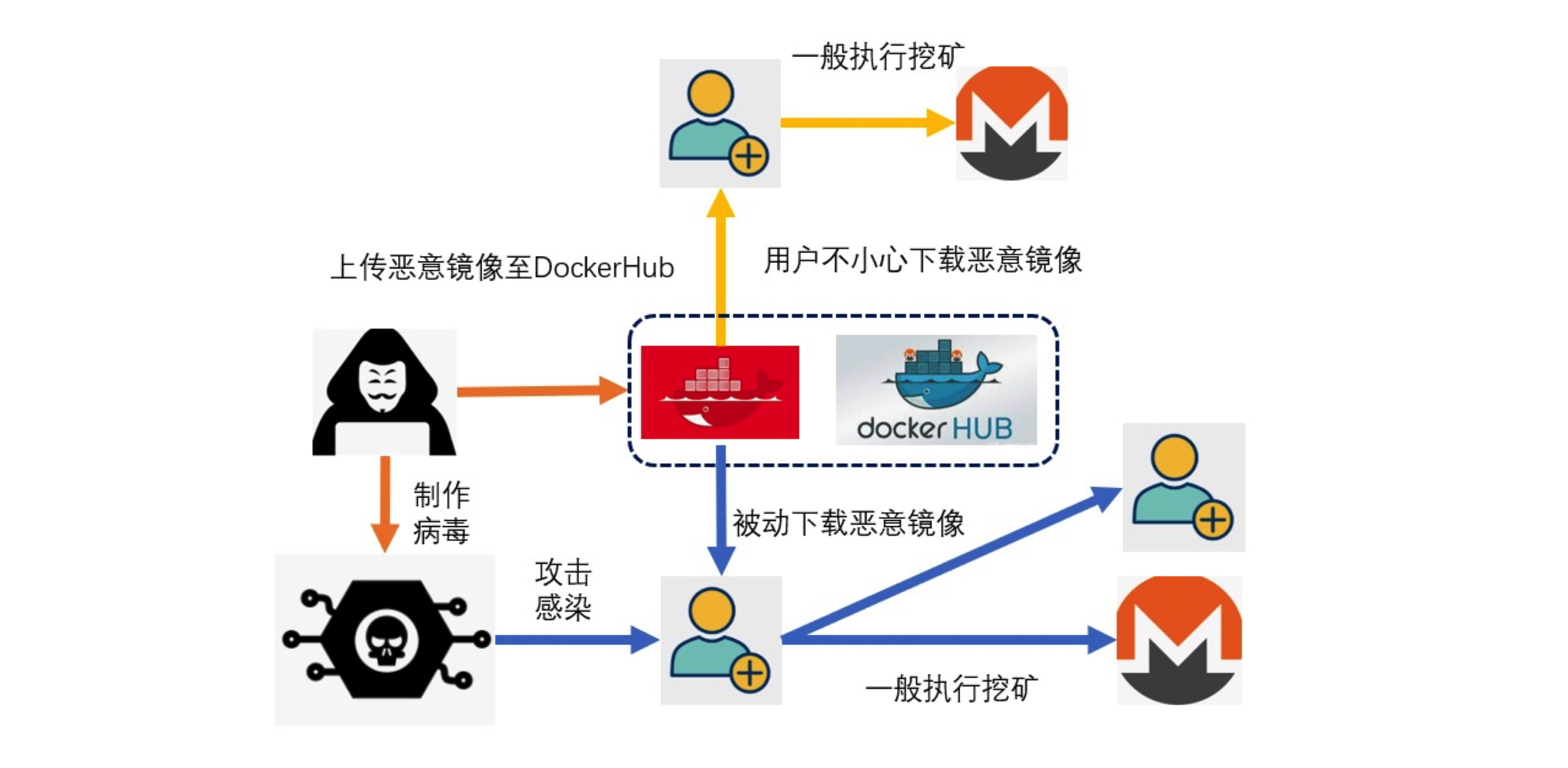

容器安全在野攻击调查

前言进入后云计算时代,云原生正在成为企业数字化转型的潮流和加速器。云原生安全相关的公司雨后春笋般建立起来,各个大云厂商也积极建立自己云原生的安全能力,保护云上客户的资 ...

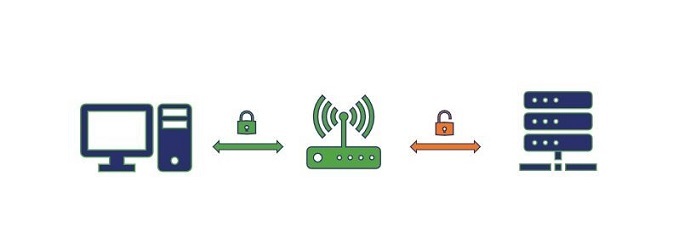

什么是SSL卸载?它的工作原理是什么?有什么好处?

在学习SSL卸载之前,我们应该了解一些基本知识。一.SSL延迟互联网迅猛发展的背后隐藏着许多安全隐患,对此,各种加密技术应运而生。SSL(Secure Socket Layer安全套接层)协议便是一种 ...

干货 | 横向移动与域控权限维持方法总汇

一、横向移动1.PTH如果找到了某个用户的ntlm hash,就可以拿这个ntlm hash当作凭证进行远程登陆了其中若hash加密方式是 rc4 ,那么就是pass the hash若加密方式是aes key,那么 ...

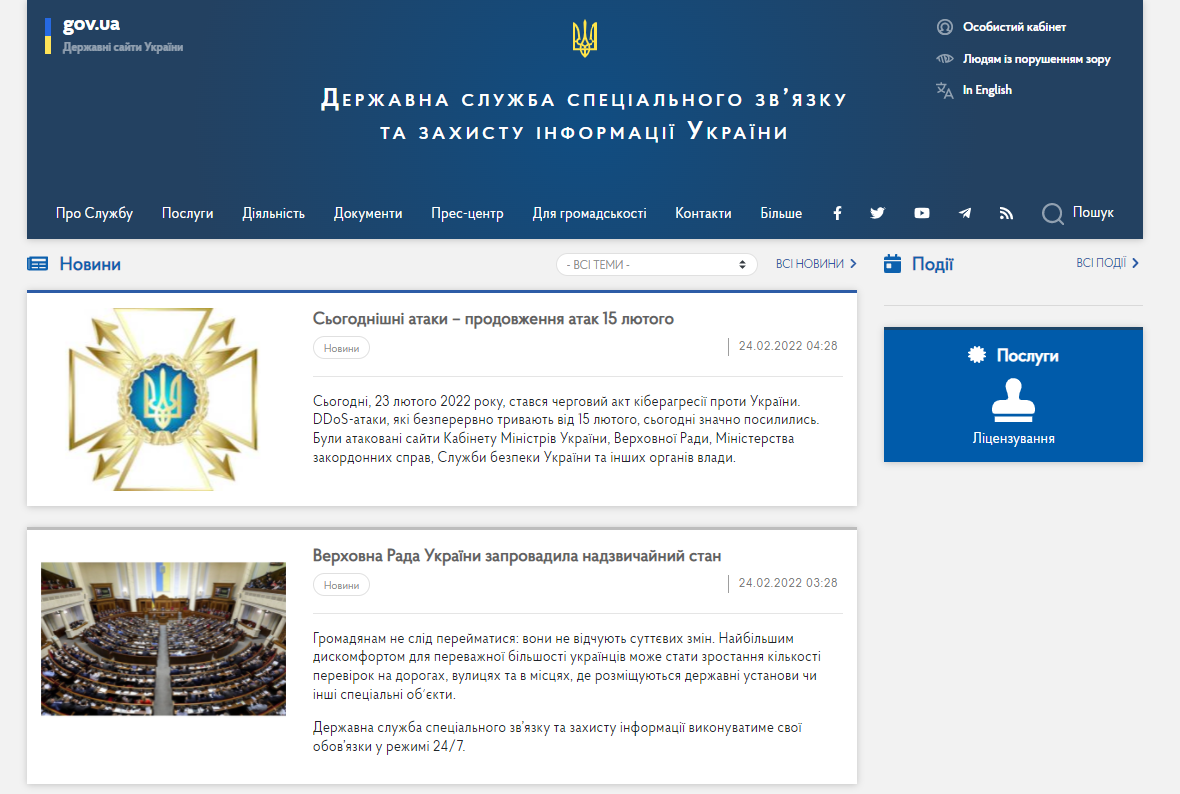

【技术分析】乌克兰战争背后的网络攻击和情报活动

一、背景 近日乌克兰局势不断升级,直到今天,发展成为全面的战争行为,除了目前牵动世界神经的战争局势发展态势,还有伴随在战争之下频繁的网络战争。网络攻击一直伴随着 ...

俄乌冲突升级前夕 美国LNG生产商曾遭黑客攻击

据发现黑客行动的Resecurity Inc.高管Gene Yoo表示,这些攻击针对的是液化天然气(LNG)供应商和出口商,这是黑客们渗透该行业努力的第一步。这一黑客行动的动机目前尚不清楚,但该时 ...

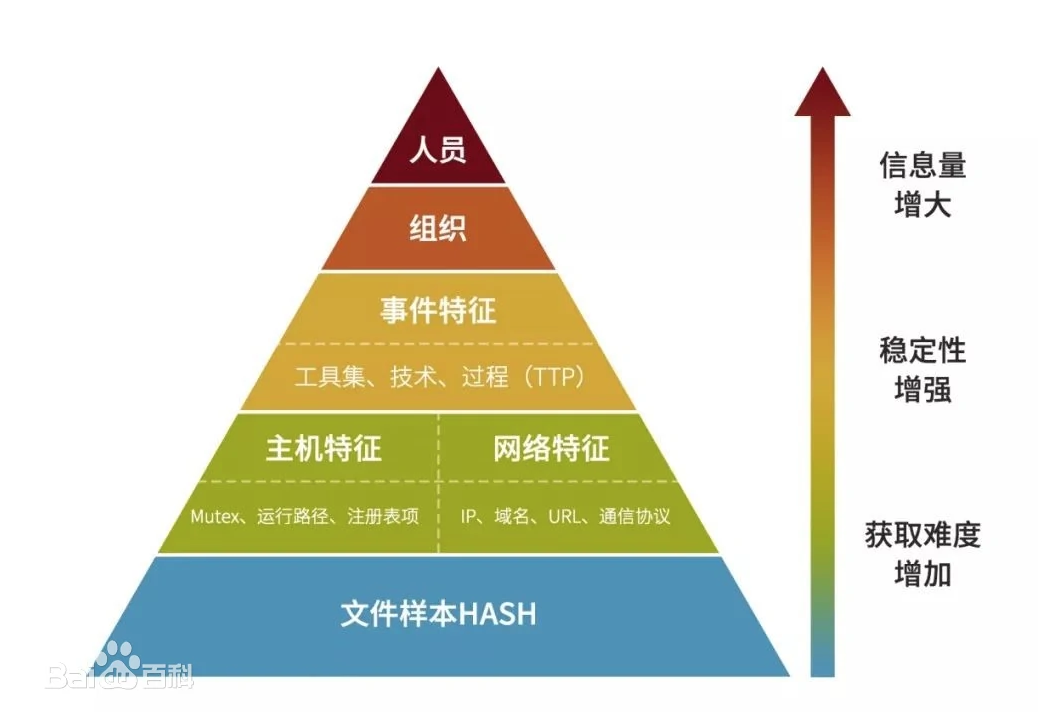

威胁情报建设漫谈一

什么是威胁情报根据Gartner对威胁情报的定义,威胁情报是某种基于证据的知识,包括上下文、机制、标示、含义和能够执行的建议,这些知识与资产所面临已有的或酝酿中的威胁或危害 ...

小白学网安防秃指南:前辈的血泪换来的5大教训

家人们,咱就是说,学网络安全这条路,很多人真是踩了无数坑,浪费了很多时间才摸到点门道。

今天就把...

小白学网安防秃指南:前辈的血泪换来的5大教训

家人们,咱就是说,学网络安全这条路,很多人真是踩了无数坑,浪费了很多时间才摸到点门道。

今天就把... 网安人易失业?这6大能力你达标了吗?

想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。

但另一边招聘市场又各种抱怨招不到...

网安人易失业?这6大能力你达标了吗?

想学网安的老铁们,是不是总有人跟你说这行现在容易失业或者不好就业。

但另一边招聘市场又各种抱怨招不到... 替你们查过了,下半年网安国考真的好上岸

还在为“千人坑”的公务员岗位挤破头?悄悄告诉你:网络安全岗才是隐藏的“上岸捷径”!我们扒遍2025年各省考公告...

替你们查过了,下半年网安国考真的好上岸

还在为“千人坑”的公务员岗位挤破头?悄悄告诉你:网络安全岗才是隐藏的“上岸捷径”!我们扒遍2025年各省考公告... 网络安全培训机构哪家好?如何选择网络安全培训机构?

在数字化浪潮席卷全球的当下,网络安全已成为各行业企业发展中不容忽视的关键要素。数据泄露、黑...

网络安全培训机构哪家好?如何选择网络安全培训机构?

在数字化浪潮席卷全球的当下,网络安全已成为各行业企业发展中不容忽视的关键要素。数据泄露、黑...