位置:首页 > WEB安全

Windows:后渗透之权限维持的13种方法

0x1 匿名用户net user administrator$ woaijiushi /add && net localgroup administrators administrator$ /add

PS:通过在用户后面添加$符号的形式将用户达到隐藏的效果。可 ...

乌克兰政府和银行网站遭大规模网络攻击被迫关闭

2022年2月15日报道,乌克兰多个政府机构以及主要银行的网站,周二在遭网络攻击后瘫痪,包括乌克兰国防部、武装部队等多个军方网站和银行的网站遭到大规模网络攻击而关闭。目前尚 ...

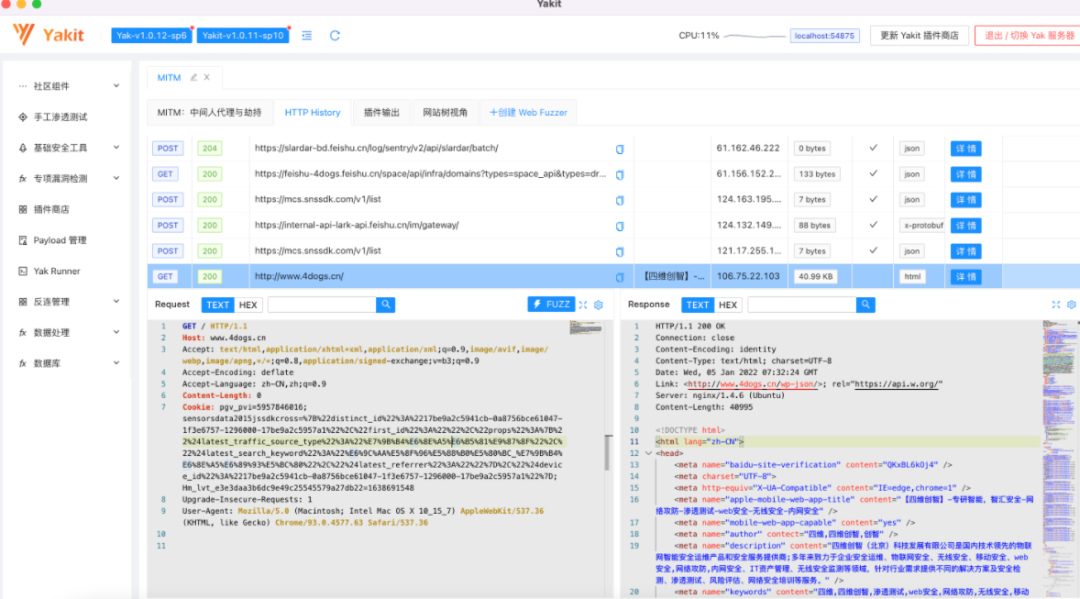

网络安全单兵工具

项目地址https://github.com/yaklang/yakit

1. YAK语言简介YAK是国际上首个致力于网络安全底层能力融合的垂直开发语言,提供了非常强大的安全能力。Yak是绝大部分 “数据描述 ...

Second Order:一款功能强大的子域名接管漏洞安全扫描工具

关于Second Order Second Order是一款功能强大的子域名接管漏洞安全扫描工具,该工具可以通过网络爬虫爬取App,并收集匹配特定规则或以特定形式响应数据的URL地址以及其他数据 ...

美国称俄罗斯国家黑客破坏了国防承包商

自2020年1月以来,俄罗斯支持的黑客一直在瞄准和损害美国已获批准的国防承包商 (CDC),以获取和窃取敏感信息,从而深入了解美国的国防和情报计划和能力。CDC 是获得国防部 (DoD) ...

Meta 将支付 9000 万美元

The Hacker News 资讯网站披露,Facebook 母公司 Meta 同意支付 9000 万美元,以了结一场十年前的诉讼案件。据悉,该案件指控 meta 使用 cookies 追踪已退出账号的 Facebook 用户 ...

Python人工智能 | 十六.Keras环境搭建、入门基础及回归神经网络案例

从本专栏开始,作者正式研究Python深度学习、神经网络及人工智能相关知识。前一篇文章详细讲解了无监督学习Autoencoder的原理知识,然后用MNIST手写数字案例进行对比实验及聚类 ...

如何使用Pwndora执行大规模IPv4扫描以及创建自己的IoT搜索引擎

关于PwndoraPwndora是一款功能强大的网络安全扫描工具以及物联网搜索引擎,在该工具的帮助下,广大研究人员可以快速实现大规模的IPv4地址扫描,而且该工具还支持多线程任务。Pwnd ...

使用reconFTW自动化侦察数据

本来是想长篇大论的讲下,但是好像也没啥用啊,这是我机子上一个补充资产的一个工具/下面是机器翻译.所以大家忍耐下哈.跟阿浪那个其实异曲同工ReconFTW 为您自动执行整个侦察 ...

低代码和无代码开发的4个安全问题

低代码并不意味着低风险。企业鼓励更多人员开发应用程序,然而低代码开发会产生新的漏洞,并可能隐藏安全问题。如今,公民开发者的积极性越来越高,同时企业也希望由非开发者开发和 ...

安全工具过剩的七宗罪

随着威胁的不断升级和复杂化,企业部署的网络安全工具也越来越多,随之而来的挑战就是安全工具的集成,也就是如何将这些不同的工具(很多情况下来自多个厂商)集成到现有的基础设施中 ...

FBI透露BlackByte勒索软件组织入侵美国关键基础设施

美国联邦调查局(FBI)透露,在过去三个月里,BlackByte勒索软件组织入侵了至少三家美国关键基础设施部门的网络。截至2021年11月,BlackByte勒索软件已经危害了多家美国和外国企业 ...

俄罗斯研究人员称已发现完全访问英特尔处理器的方法

2022年2月9日,据国外网络安全媒体Itnews报道,俄罗斯网络安全企业Positive Technologies的研究团队发布报告称,该团队利用英特尔芯片中的硬件错误已经成功解锁英特尔芯片并进行 ...

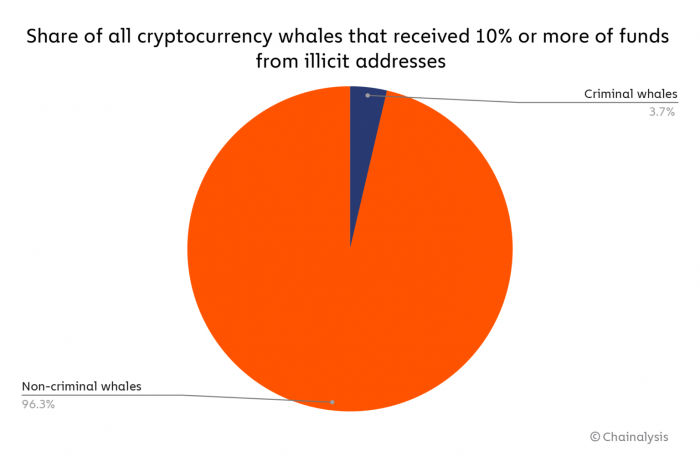

犯罪集团持有超过250亿美元加密货币 它们来自众多非法来源

这些故事很重要,不仅因为它们允许对加密货币犯罪的受害者进行经济赔偿,而且还因为它们反驳了加密货币是一种无法追踪、无法确定的资产,非常适合犯罪的说法。如果网络犯罪分子知 ...

基于大数据的安防体系建设研究和实践

摘 要:随着大数据、人工智能和云计算等信息技术的发展,安全防护形势也越来越严峻,IT 架构和服务模式不断发生变化,传统的安防体系面临着诸多问题。在继承传统的安全防护体系的基 ...

透明部落与SideCopy共用基础设施露出马脚

背景 2020年9月,Quick Heal披露了一起针对印度国防军和武装部队陆军人员的窃密行动并将其命名为Operation SideCopy(以下简称SideCopy)。 由于该活动中几乎所有 C2 资产都属于 ...

网盾网络安全培训拥军优属活动介绍

网盾安全学院退伍退役军人优惠报名活动开始啦!活动概述!在雷锋纪念日即将到来之际,网盾安全学院开展“拥军优属”活动。军号嘹亮将军志,杜鹃花红战士心。是伟大的军人,为我们的和 ...

第八十六期网络安全政策法律动态半月刊(2022.2.1—2022.2.15)

本期关注❖ 境外关注 美英澳三国联合发布警报,表示针对全球关键基础设施的复杂、高影响的勒索攻击数量有所增加。为强化关键基础设施保护,美国参议院引入《2022年提升美国网 ...

无需登录域控服务器也能抓 HASH 的方法

Active Directory 帮助 IT 团队在整个网络中集中管理系统、用户、策略等。因为它是组织不可分割的一部分,所以这给攻击者提供了机会,利用 Active Directory 的功能来做一些恶 ...

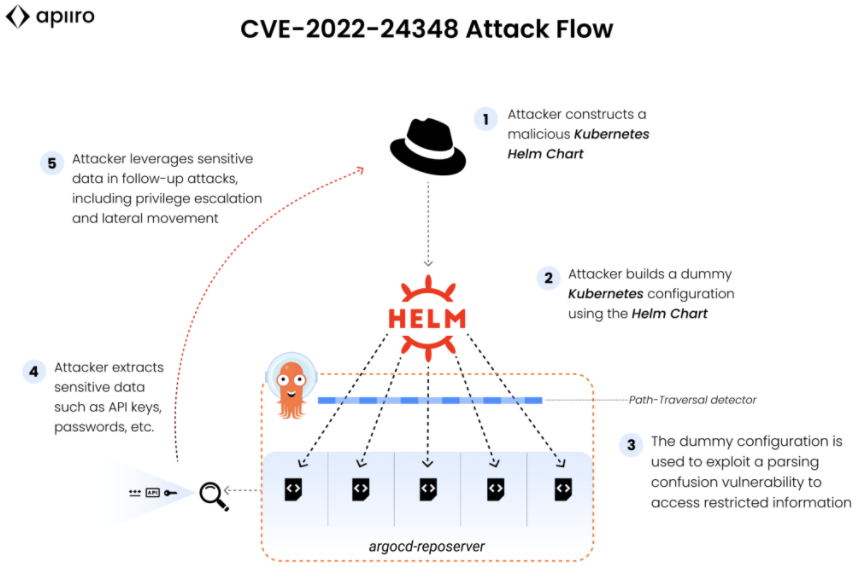

Argo CD漏洞泄露Kubernetes敏感信息

Argo CD漏洞可以从Kubernetes APP泄露敏感信息。Argo CD是一个主流的、开源、持续交付(Continuous Delivery)平台,被广泛应用于Kubernetes的声明性GitOps连续交付。漏洞概述 ...

STRRAT木马又伺机发起攻击

由于运输和接收货物是大多数航运企业的日常工作,攻击者经常将伪造有关的运输标题作为钓鱼电子邮件的诱饵,例如虚假发票、运输事宜的更改或与虚拟购买相关的通知,以诱使收件人打 ...

Apache Cassandra数据库曝出高危级RCE安全漏洞

日前,JFrog的研究人员披露在Apache Cassandra数据库中发现高严重性安全漏洞(CVE-2021-44521),如果不加以解决,该漏洞可帮助恶意人员在受影响的计算设备上获得远程代码执行(RCE)权 ...

2021年工业控制网络安全态势白皮书(附全文下载)

东北大学“谛听”网络安全团队基于自身传统的安全研究优势开发设计并实现了“谛听”网络空间工控设备搜索引擎(https://www.ditecting.com),并根据“谛听”收集的各类安全数据, ...

愈演愈烈!立陶宛和波兰发布网络攻击警告

昨日GoUpSec刚报道了“乌克兰或将爆发网络‘世界大战’”,立陶宛和波兰便发布警告称,地缘政治紧张局势加剧可能引发东欧的网络攻击和断电。据报道,立陶宛中央银行已告知该国银 ...

新型勒索病毒Coffee潜伏期高达百日,360解密大师独家支持解密

近日,360安全大脑监测发现一种具有蠕虫性质的新型勒索病毒Coffee存在大范围传播的风险。针对该勒索病毒传播事件,360安全分析团队(CCTGA勒索软件防范应对工作组成员)展开了详尽 ...

替你们查过了,下半年网安国考真的好上岸

还在为“千人坑”的公务员岗位挤破头?悄悄告诉你:网络安全岗才是隐藏的“上岸捷径”!我们扒遍2025年各省考公告...

替你们查过了,下半年网安国考真的好上岸

还在为“千人坑”的公务员岗位挤破头?悄悄告诉你:网络安全岗才是隐藏的“上岸捷径”!我们扒遍2025年各省考公告... 网络安全培训机构哪家好?如何选择网络安全培训机构?

在数字化浪潮席卷全球的当下,网络安全已成为各行业企业发展中不容忽视的关键要素。数据泄露、黑...

网络安全培训机构哪家好?如何选择网络安全培训机构?

在数字化浪潮席卷全球的当下,网络安全已成为各行业企业发展中不容忽视的关键要素。数据泄露、黑... 618狂欢购物节,你的钱包和隐私都安全吗?

一年一度的618又来了,知道你们荷包不是很鼓,但是也架不住各个app广告的狂轰滥炸,看到“超级低价”四个字也会忍...

618狂欢购物节,你的钱包和隐私都安全吗?

一年一度的618又来了,知道你们荷包不是很鼓,但是也架不住各个app广告的狂轰滥炸,看到“超级低价”四个字也会忍...